WebArt!

Немножко древнего

web2.0 стиля

Немного кода, мыслей,

фото и очарования. История сайтаПримеры

готовые к применению. Перейти в категориюЭлектроника

микроэлектроника

и всяческая электротехника. Перейти в категориюФотографии

Из разных категорий. Посмотреть категорию

- Read this category in English «Examples»

- Читати цей розділ українською «Приклади»

- Этот раздел на русском «Примеры»

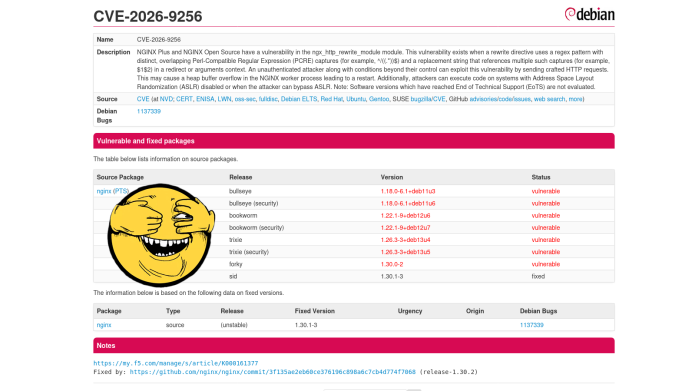

Критическая уязвимость в Nginx CVE-2026-9256

Пересоберём Nginx с патчем CVE-2026-9256 согласно Debian-way.

Критическая уязвимость в nginx, позволяющая удалённо добиться выполнения кода с правами рабочего процесса nginx через отправку специально оформленного HTTP-запроса.

Но дело не в этом.

А дело в том, что мейнтейнеры Debian не торопятся выкатывать новый пакет с патчами.

1 2 3 4 5 | apt --no-install-recommends \ --no-install-suggests install \ build-essential \ fakeroot \ devscripts |

nano /etc/apt/sources.list

1 2 3 4 | # trixie sources

deb-src https://deb.debian.org/debian/ trixie main contrib non-free non-free-firmware

deb-src http://security.debian.org/debian-security/ trixie-security main contrib non-free non-free-firmware

deb-src https://deb.debian.org/debian/ trixie-updates main contrib non-free non-free-firmware

|

Установка Debian на raid-массив с LUKS шифрованием, корневой файловой системой ZFS и загрузкой с UBS и detached header

4/Май/2026 mdadmzfsluksusb-bootdetached-header

Вступление издалека

Не так давно опять настальгировал во FreeBSD, всё прекрасно, всё привычно, всё удобно.

Один только момент полностью исключает её из использования на десктопе, по крайней мере у меня.

Почти на всех моих ноутбуках FreeBSD не поддерживает ни спящий, ни ждущий режимы (s2disk/s2ram).

И сделать я с этим ничего не смог, а уж перепробовал многое.

Без ждущего режима совершенно невозможно пользоваться ноутбуком, так как после транспортировки необходимо по новой всё загружать, включать, открывать.

Да и перезагружаю рабочие станции только после обновлений, этого требующих.

Из многих приятных мелочей, которые есть во Фряхе, и которые отсутствуют в Debian это ZFS Boot Environments, это несколько удобней чем, скажем, снапшоты LVM.

А второе это GEOM_ELI, который поддерживает не только, как LUKS, режим ИЛИ пароль, ИЛИ ключ, но так же поддерживает режим И пароль, И ключ.

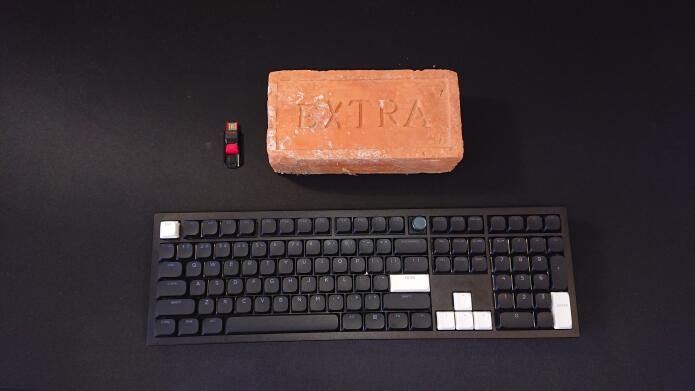

Подумал, подумал, да и решил развернуть Debian с нуля с учётом всех инструментов, которые использую, опыта, и, что немаловажно, привычек.

Debian пока что остаётся основной моей системой, следовательно единственный способ получения хардварного (физического) ключа шифрования в дополнение к паролю - это сделать его из хедера и разместить на загрузочной USB-флешке.

Установка основных версий Python на Debian Trixie

Очень, очень часто приходится сталкиваться с необходимостью использования определённой версии Питона, например, для torch, или чего-то специфического.

Использовать conda или Docker в связке с nvidia-container-toolkit и потом настраивать образы вроде nvidia/cuda:13.0.1-runtime-ubuntu22.04 мне ощущается противоестесственно, хотя часто так делал.

Да и в контейнере приходится устанавливать дополнительные пакеты.

Проще и удобней собрать всё на хостовой системе, но при этом не допустить контаминации всей системы посторонними библиотеками и исполняемыми файлами.

Далее приводится пример сборки нескольких версий Python только для группы verpy, что несколько удобнее, чем установка только для одного пользователя.

ai- произвольный пользователь, от которого осуществляется компиляция.verpy- группа, которой будет разрешено исполнение.

1 2 3 4 | apt install \ build-essential libssl-dev zlib1g-dev libbz2-dev libreadline-dev libsqlite3-dev \ wget curl llvm libncurses5-dev libncursesw5-dev xz-utils tk-dev libffi-dev \ liblzma-dev libgdbm-dev libnsl-dev libgdbm-compat-dev |

mkdir /opt/openssl

mkdir /opt/python

groupadd --gid 42398 verpy

usermod -aG verpy ai

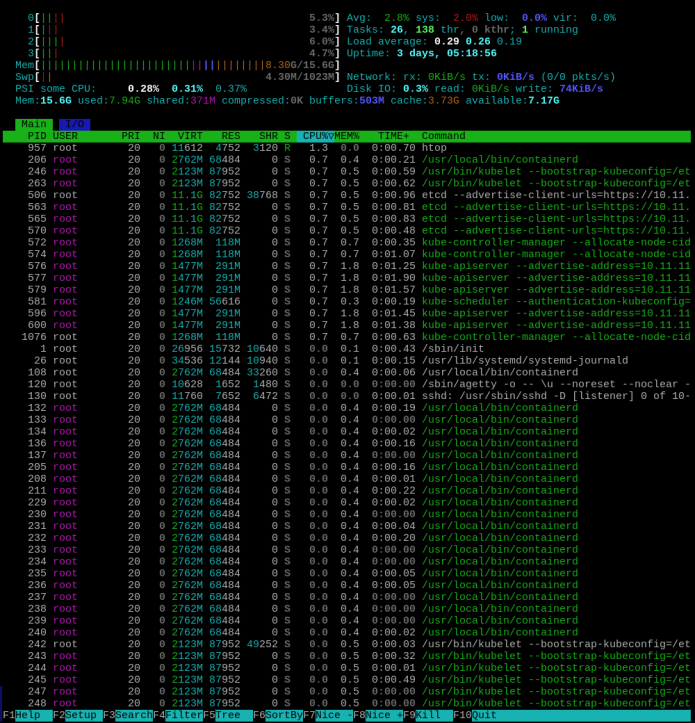

Установка Kubernetes на LXC

21/Ноябрь/2025 kubernetesk8slxc

В данном примере показана установка поверх LXC, тогда как для любого более-менее серьезного применения это совершенно неприемлемо и требует использования KVM с дополнительными мерами безопасности.

И, кроме того, установка на KVM будет намного, намного проще.

LXC не обеспечивает адекватной безопасности, поскольку для правильной работы требуется монтирование разделов /sys и /proc с хоста, которые доступны всем экземплярам LXC.

Кроме того, этот пример требует использования ПРИВИЛЕГИРОВАННОГО контейнера LXC.

Однако LXC позволяет относительно легко настроить тестовую инфраструктуру без накладных расходов, связанных с KVM.

Поэтому некоторые аспекты в этом примере будут связаны исключительно с настройкой в LXC.

Хост

Для начала давайте подготовим хост-систему.

nano /etc/modules

1 2 3 4 5 6 7 8 9 10 11 | overlay nf_nat br_netfilter xt_conntrack rbd fuse ip_vs ip_vs_rr ip_vs_wrr ip_vs_sh iptable_nat |

nano /etc/sysctl.d/35-lxc-kubernetes.conf

1 2 3 4 5 6 7 8 9 10 11 | kernel.dmesg_restrict = 0 net.ipv4.ip_forward = 1 net.ipv6.conf.all.forwarding = 1 net.bridge.bridge-nf-call-iptables = 1 # --conntrack-max-per-core Default: 32768 * N net.netfilter.nf_conntrack_max=131072 # net.bridge.bridge-nf-call-arptables # kernel.pid_max=100000 # user.max_user_namespaces=15000 vm.compact_memory = 1 vm.overcommit_memory = 1 |

Token-based лимитирование количества подключений

Все знают про лимиты количества подключений с одного IP (IP-based), но что делать, если мы хотим ограничить количество подключений к некому API на один токен авторизации?

И не важно, сколько разных IP будет использовано.

Часть конфига nginx:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 | map $request_uri $client_token {

"~*(?i)(token=)([a-f0-9]{32})" $2; # regex return <32str>

default ""; # Fallback to limit_req_zone:global

}

limit_req_zone $binary_remote_addr zone=global:32m rate=100r/s; # Rule_1

limit_req_zone $client_token zone=tokenlimit:32m rate=5r/s; # Rule_2

limit_req zone=global burst=25;

server {

location / {

index index.html;

root /var/www/html;

}

location = /api {

index index.html;

root /var/www/api/html;

limit_req zone=tokenlimit burst=5 nodelay; # api location

limit_req zone=global; # Fallback

limit_req_status 429; # 503

|